فایروال (Firewall)

فایروال چیست؟

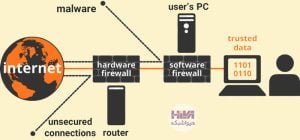

فایروال (Firewall) یا به فارسی دیوار آتش یک دستگاه امنیتی شبکه است که ترافیک ورودی و خروجی شبکه را رصد می کند و بر اساس مجموعه ای از قوانین امنیتی تعریف شده تصمیم می گیرد که آیا ترافیک خاصی را مجاز یا مسدود کند.

فایروال ها برای بیش از 25 سال اولین خط دفاعی در امنیت شبکه بوده اند. آنها مانعی بین شبکههای داخلی ایمن و کنترلشده ایجاد میکنند که میتوان به شبکههای بیرونی مانند اینترنت قابل اعتماد و غیرقابل اعتماد را تفکیک کند .

فایروال می تواند سخت افزار، نرم افزار، نرم افزار به عنوان سرویس (saas)، ابر عمومی یا ابر خصوصی (مجازی) باشد.

این کار معمولاً برای کمک به جلوگیری از فعالیتهای مخرب و جلوگیری از درگیر شدن هر کسی – داخل یا خارج از یک شبکه خصوصی – در فعالیتهای غیرمجاز وب در نظر گرفته شده است.

چرا از فایروال استفاده میشود؟

هدف اصلی استفاده از فایروال، حفاظت از امنیت و اطمینان از امنیت شبکههای کامپیوتری است. با استفاده از فایروال، میتوان دسترسی به شبکههای کامپیوتری را محدود کرده و دادههای حساس را از دسترسیهای غیرمجاز محافظت کرد.

هدف دیگر استفاده از فایروال، مدیریت و کنترل ترافیک شبکه است. با استفاده از فایروال، میتوان ترافیک شبکه را مدیریت کرده و برای برخورد با افزایش ترافیک و ورود ترافیک های غیرمجاز، سیاستهای مختلفی را پیاده کرد.

به طور کلی، هدف استفاده از فایروال، حفاظت از امنیت و حریم خصوصی دادهها و دسترسی کنترل شده و امن به شبکه است.

فایروال ها چگونه کار می کنند؟

فایروال تصمیم می گیرد که کدام ترافیک شبکه مجاز است از آن عبور کند و کدام ترافیک خطرناک تلقی شود. اساساً با فیلتر کردن خوب از بد یا مورد اعتماد از غیرقابل اعتماد کار می کند. با این حال، قبل از اینکه به جزئیات بپردازیم، به درک ساختار شبکه های مبتنی بر وب کمک می کند.

فایروال ها برای ایمن سازی شبکه های خصوصی و دستگاه های نقطه پایانی ((end pointدرون آن ها که به عنوان میزبان شبکه شناخته می شوند، در نظر گرفته شده اند. میزبانهای شبکه دستگاههایی هستند که با میزبانهای دیگر شبکه ها صحبت میکنند. آنها بین شبکه های داخلی و همچنین خروجی و ورودی بین شبکه های خارجی اطلاعات را ارسال و دریافت می کنند.

رایانه ها و سایر دستگاه های نقطه پایانی از شبکه ها برای دسترسی به اینترنت و یکدیگر استفاده می کنند. با این حال، اینترنت برای امنیت و حفظ حریم خصوصی به شبکههای فرعی یا «زیر شبکهها» تقسیم میشود.

برای تصمیمگیری در مورد داده، فایروال از یک سری قوانین و سیاستهای تعریف شده استفاده میکند که به آنها “قوانین فایروال” یا “Firewall Rules” گفته میشود. این قوانین شامل مجموعهای از شرایط و محدودیتهایی هستند که بر اساس آنها فایروال تصمیم میگیرد که بسته داده باید به داخل شبکه وارد شود و یا مسدود شود.

به عنوان مثال، یک قانون میتواند برای اجازه دادن بستههای داده با پورت 80 وب (HTTP) تعریف شود، در حالی که یک قانون دیگر ممکن است برای ممانعت از ارسال بستههای داده با پورت 22 (SSH) تعریف شود.

علاوه بر قوانین، فایروال میتواند از فیلترینگ پکت (packet filtering)، بستهدهی (packet shaping)، ورودی محدود (input restriction) و خروجی محدود (output restriction) برای مدیریت ترافیک شبکه استفاده کند. این ابزارها به فایروال کمک میکنند تا بتواند بهترین تصمیمها را برای محافظت از شبکه و دادههای حساس شما بگیرد بخش های اصلی زیر شبکه به شرح زیر است:

(External public networks )شبکههای عمومی خارجی معمولاً به اینترنت عمومی/جهانی یا شبکههای خارجی مختلف اشاره دارند. ( Internal private network) شبکه خصوصی داخلی یک شبکه خانگی، اینترانت شرکتی و سایر شبکه های «بسته» را تعریف می کند.(Perimeter networks)شبکههای پیرامونی، شبکههای مرزی ساخته شده از میزبانهای سنگر را به تفصیل شرح میدهند – میزبانهای رایانهای که با امنیت سختافزاری اختصاص داده شدهاند و آماده تحمل یک حمله خارجی هستند. به عنوان یک بافر ایمن بین شبکههای داخلی و خارجی، اینها همچنین میتوانند برای نگهداری هر سرویس خارجی ارائه شده توسط شبکه داخلی (یعنی سرورهای وب، ایمیل، FTP، voip و غیره) استفاده شوند. اینها نسبت به شبکه های خارجی ایمن تر هستند اما امنیت کمتری نسبت به شبکه های داخلی دارند. اینها همیشه در شبکه های ساده تر مانند شبکه های خانگی وجود ندارند، اما ممکن است اغلب در شبکه های داخلی سازمانی یا ملی استفاده شوند. روترهای غربالگری، رایانه های دروازه ای تخصصی هستند که روی یک شبکه قرار می گیرند تا آن را بخش بندی کنند. آنها به عنوان فایروال خانه در سطح شبکه شناخته می شوند. دو مدل رایج بخش عبارتند از screened host firewall فایروال میزبان غربال شده و screened subnet firewall:فایروال زیرشبکه غربال شده: فایروال های میزبان غربال شده از یک روتر غربالگری واحد بین شبکه های خارجی و داخلی استفاده می کنند. این شبکه ها دو زیرشبکه این مدل هستند. فایروال های میزبان غربال شده از یک روتر غربالگری واحد بین شبکه های خارجی و داخلی استفاده می کنند. این شبکه ها دو زیرشبکه این مدل هستند. فایروالهای زیرشبکه غربالشده از دو روتر غربالگری استفاده میکنند – یکی به عنوان روتر دسترسی بین شبکه خارجی و محیطی شناخته میشود، و دیگری به نام مسیریاب choke بین محیطی و شبکه داخلی شناخته میشود. این به ترتیب سه زیر شبکه ایجاد می کند.هم محیط شبکه و هم ماشین های میزبان خود می توانند فایروال را در خود جای دهند. برای انجام این کار، بین یک کامپیوتر و اتصال آن به یک شبکه خصوصی قرار می گیرد.

فایروال نرم افزاری و سخت افزاری

یک فایروال سخت افزاری فقط در برابر تهدیدات خارجی از شبکه یک سازمان محافظت مینماید. چنانچه کارمندی در یک سازمان، با لپ تاپ شخصی خود به شبکه وصل شود، دیگر نظارت و امنیتی وجود نخواهد داشت.

از سوی دیگر، فایروال نرم افزاری در صورتی که بر روی تمامی دستگاههایی که به شبکه متصل میشوند، نصب شده باشد، امنیت host-based را برقرار مینماید؛ در نتیجه سیستم را در مقابل خطرات خارجی و داخلی محافظت مینماید.

تهدیدات شبکه

در اینجا لیستی از تهدیدات شبکه به صورت خلاصه آورده شده است:

-

- Worm ها، denial of service (Dos) ، Trojan horse ها مثالهایی از تهدیدات شبکه به شمار میروند که برای تخریب سیستمهای شبکهای رایانهای مورد استفاده قرار میگیرند.

- ویروسهای Trojan horse نوعی از بدافزارها هستند که عملکرد مشخصی در سیستم دارند. در حقیقت، سعی بر دسترسی غیر مجاز بر منابع شبکه دارند. در شرایطی که این ویروسها به سیستم شما راه پیدا کنند، امکان هک کردن به هکرها داده میشود. این ویروسها بسیار خطرناک هستند به طوری که حتی میتوانند باعث خراب شدن رایانه شما شوند، و یا دادههای مهم را تغییر دهند یا از بین ببرند.

- Computer worms گروهی از بدافزارها هستند که از پهنای باند و سرعت شبکه، برای انتقال یک کپی از آنها به کامپیوتر دیگری در شبکه استفاده میکنند. آنها با تغییر دادن یا خراب کردن database در رایانهها، منجر به آسیب رایانه میگردند.

- Worm ها قادر به نابودی فایلهای رمزگذاری شده هستند، و همچنین میتوانند خودشان را به عنوان ضمیمه به ایمیل بچسبانند تا از طریق اینترنت به شبکه منتقل گردند.

انواع فایروال

وقتی صحبت از انواع فایروال می شود، ذکر این نکته حائز اهمیت است که فایروال ها را می توان از نظر ساختار، پیکربندی، سطح امنیت و روش استقرار آنها دسته بندی کرد.

هر یک از این روشهای استقرار استراتژیهای متفاوتی را برای امنیت ارائه میدهند و انتخاب هر کدام از آنها بسته به نوع شبکه و ابعاد آن متفاوت میباشد.

همچنین فایروالها بر اساس عملکرد و لایه OSI به 5 دسته کلی تقسیم میشوند. هر یک از این نوع از فایروالها می تواند به عنوان سخت افزار، نرم افزار یا در فضای ابری مستقر شوند.

انواع فایروال بر اساس روش کار به شرح زیر میباشد:

- Packet-Filtering Firewalls

- Circuit-Level Gateways

- Stateful Inspection Firewalls

- Proxy Firewalls

- Next-Generation Firewalls

Static Packet-Filtering Firewall

فایروال فیلترینگ بسته استاتیکفایروال های فیلتر کننده بسته استاتیک که به عنوان فایروال های بازرسی بدون حالت نیز شناخته می شوند، در لایه شبکه OSI (لایه 3) کار می کنند. اینها با بررسی تمام بستههای دادهای که در یک شبکه ارسال میشوند، بر اساس اینکه از کجا آمدهاند و به کجا میخواهند بروند، فیلتر اولیه را ارائه میکنند. قابل ذکر است، اتصالات پذیرفته شده قبلی ردیابی نمی شوند. این بدان معنی است که هر اتصال باید با هر بسته داده ارسال شده مجدداً تأیید شود. فیلتر بر اساس آدرس های IP، پورت ها و پروتکل های بسته است. این فایروال ها در حداقل ممکن از اتصال مستقیم دو شبکه بدون اجازه جلوگیری می کنند. قوانین برای فیلتر کردن بر اساس یک لیست کنترل دسترسی ایجاد شده به صورت دستی تنظیم می شوند. اینها بسیار سفت و سخت هستند و پوشش ترافیک ناخواسته به طور مناسب بدون به خطر انداختن قابلیت استفاده از شبکه دشوار است. فیلتر استاتیک برای استفاده مؤثر به بازبینی دستی مداوم نیاز دارد. این می تواند در شبکه های کوچک قابل مدیریت باشد، اما می تواند به سرعت در شبکه های بزرگتر مشکل شود. ناتوانی در خواندن پروتکل های برنامه به این معنی است که محتوای یک پیام تحویل داده شده در یک بسته قابل خواندن نیست. بدون خواندن محتوا، فایروال های فیلتر بسته دارای کیفیت حفاظتی محدودی هستند.

فایروال Circuit level Gateways

فایروال های Circuit level Gateways در لایه session OSI عمل میکنند و TCP (پروتکل کنترل انتقال) را بین میزبانهای محلی و راه دور نظارت میکنند.

این نوع فایروال ساده به سرعت ترافیک را بدون مصرف منابع زیاد تایید یا رد می کند. با این حال، این سیستمها بستهها را بازرسی نمیکنند، بنابراین حتی درخواستهای آلوده به بدافزار در صورت دست دادن مناسب TCP دسترسی پیدا میکنند.

مزایای فایروال Circuit level Gateways

- فقط معاملات درخواست شده را پردازش کرده و تمام ترافیکهای دیگر را رد میکنند.

- ساده برای تنظیم و مدیریت.

- مصرف منابع و هزینه مؤثر.

- حفاظت قوی در برابر افشای آدرس.

- تأثیر کمی بر تجربه کاربر نهایی.

معایب Circuit level Gateways

- یک راهحل مستقل به عنوان عدم وجود فیلترینگ محتوا ندارد.

- اغلب نیاز به تغییرات نرمافزاری و پروتکل شبکه دارند.

دروازه های سطح مدار در سطح جلسه (لایه 5) عمل می کنند. این فایروالها بستههای عملکردی را در تلاش برای اتصال بررسی میکنند و – در صورت عملکرد خوب – امکان اتصال باز دائمی بین دو شبکه را فراهم میکنند. پس از این اتفاق، فایروال نظارت بر اتصال را متوقف می کند.

جدا از رویکرد آن به اتصالات، دروازه سطح مدار می تواند شبیه فایروال های پراکسی باشد.

اتصال بدون نظارت مداوم خطرناک است، زیرا ابزارهای قانونی می توانند ارتباط را باز کنند و بعداً به یک عامل مخرب اجازه دهند بدون وقفه وارد شوند.

فایروال Stateful Inspection Firewalls

یک فایروال Stateful Inspection (یا dynamic packet-filtering) بستههای ورودی و خروجی در لایههای شبکه و انتقال را بررسی میکند. این نوع فایروال، بررسی بسته و تأیید دست دادن TCP را ترکیب میکند.

فایروالهای Stateful Inspection یک پایگاه داده جدولی را حفظ میکنند که تمام اتصالات باز را ردیابی میکند و به سیستم امکان بررسی جریانهای ترافیک موجود را میدهد. این پایگاه داده تمام اطلاعات کلیدی مرتبط با بسته را ذخیره میکند، از جمله:

- IP منبع.

- پورت منبع.

- IP مقصد.

- پورت مقصد برای هر اتصال.

زمانی که یک بسته جدید وارد میشود، فایروال جدول اتصالهای معتبر را بررسی میکند. بستههای آشنا بدون تجزیه و تحلیل بیشتری عبور میکنند، در حالی که فایروال ترافیکی که با مجموعه قوانین پیشتعیین شده مطابقت ندارد، ارزیابی میکند.

مزایای فایروالهای Stateful Inspection

- در فیلترینگ ترافیک از بستههای قبلاً بازرسی شده استفاده میکند.

- عالی در متوقف کردن حملاتی که به اشکال پروتکلی حمله میکنند.

- تعداد زیادی پورت برای ورود و خروج ترافیک باز نمیکند که سطح حمله را کاهش میدهد.

- قابلیتهای ارائه گزارش دقیق که در جرمشناسی دیجیتال به کمک میآید.

- کاهش قرار گرفتن در معرض اسکنرهای پورت.

معایب فایروالهای Stateful Inspection

- گرانتر از فایروالهای فیلترینگ بستهها هستند.

- نیاز به تجربه بالا برای تنظیم صحیح دارند.

- اغلب منجر به کاهش عملکرد و افزایش تأخیر شبکه میشوند.

- پشتیبانی از احراز هویت کاربر یا منابع ترافیک جعلی ندارند.

- در معرض حملات سیل TCP قرار دارند که از اتصالات پیشتعیین شده استفاده میکنند.

Proxy Firewall

به آنها application gateway firewalls نیز گفته میشود. Stateful firewall قادر به محافظت از سیستم در برابر حملات مبتنی بر HTTP نمیباشد؛ بنابراین برای رفع این مشکل، Proxy firewall معرفی میشود که شامل ویژگی بازرسی به همراه توانایی تجزیه و تحلیل پروتکلهای لایه application میباشد. در نتیجه قادر به نظارت بر ترافیک HTTP و FTP و همچنین مشخص نمودن احتمال حملات میباشد.

فایروال پروکسی ،بررسی مزایا و معایب

فایروال پروکسی یک سیستم امنیتی شبکه است که از منابع شبکه با فیلتر کردن پیامها در لایه برنامه، محافظت میکند. فایروال پروکسی فایروال برنامه یا فایروال دروازه نیز نامیده میشود.

فایروال پروکسی یک سرور پروکسی است، اما همه سرورهای پروکسی فایروال پروکسی نیستند. یک سرور پروکسی به عنوان یک واسطه بین کلاینت و سرور عمل میکند و میتواند صفحات وب را برای کاهش تقاضای پهنای باند، فشردهسازی دادهها، فیلتر کردن ترافیک و شناسایی ویروسها در حافظه کش کند.

یک سرور پروکسی همچنین میتواند برای پنهان کردن اطلاعات کاربر یا اتصال به سرویسهای مسدود استفاده شود. از طرف دیگر، یک Proxy Firewall تمام ترافیک شبکه را برای شناسایی و محافظت در برابر تهدیدات احتمالی بررسی کرده و میتواند نفوذ شبکه را شناسایی و سیاستهای امنیتی را اعمال کند.

فایروال پروکسی در مقابل فایروال معمولی

Proxy Firewall به عنوان دروازهای بین کاربران داخلی و اینترنت عمل میکند و میتوان آن را در شبکه یک سازمان یا روی یک سرور راه دور که توسط شبکه داخلی قابل دسترسی است نصب کرد. این فایروال با نظارت و مسدود کردن ترافیکی که به اینترنت و از اینترنت منتقل میشود، امنیت شبکه داخلی را تامین میکند.

در مقابل، فایروال معمولی به عنوان دروازه بین دو شبکه عمل میکند و با مسدود کردن ترافیک خارجی ناخواسته، از رایانهها و شبکههای درونی آن در برابر دسترسی و حملات غیرمجاز محافظت میکند.

فایروال پروکسی یکی از امنترین انواع فایروال است. این فایروال آدرس IP مخصوص به خود را دارد و از تماس مستقیم شبکههای داخلی و خارجی جلوگیری میکند.

فیلتر کردن در سطح برنامه

فایروالهای پروکسی، ترافیک لایه برنامه را فیلتر میکنند که لایه 7 مدل OSI است. این فناوری مشابه فایروالهای Packet Filtering است، اما فایروالهای پروکسی سطح بیشتری از محافظت را اضافه میکنند.

Proxy Firewall آدرس IP خود را دارد، بنابراین یک اتصال شبکه خارجی هرگز بستهها را مستقیماً از شبکه ارسال کننده دریافت نمیکند.

فایروالهای پروکسی اغلب به عنوان اولین لایه دفاعی در یک وب یا زیرساخت برنامه ایمن استفاده میشوند. در این راستا، آنها از شبکه در برابر تهدیدات خارجی محافظت کرده و در عین حال تضمین میکنند که خدمات و برنامههای وب داخلی میتوانند به طور ایمن و بدون تأثیر سوء بر عملکرد، به کار گرفته شوند.

فایروالهای پروکسی چگونه استفاده میشوند؟

فایروالهای پروکسی از سیستمهای مهم و حیاتی در برابر دسترسی غیر مجاز محافظت میکنند. آنها به عنوان یک مانع بین کاربران مجاز و کاربران غیر مجاز قرار میگیرند.

فایروالهای پروکسی را میتوان در یک دستگاه سخت افزاری مانند روتر یا فایروال مستقر کرد. همچنین این فایروالها میتوانند در انجام امور زیر به کار برده شوند:

- اطمینان از دسترسی کاربران مجاز به منابع یک شبکه کامپیوتری

- فیلتر کردن پیامها و بستههای ناخواسته در یک شبکه اینترنتی

- محافظت در برابر نفوذ و جاسوسی شبکه

فایروالهای پروکسی برای محدود کردن دسترسی به سایتهای حساس یا سایتهایی که فقط مربوط به کاربران خاص هستند نیز استفاده میشوند. به عنوان مثال، یک Proxy Firewall میتواند برای جلوگیری از دسترسی کارکنان به فیسبوک یا توییتر در طول ساعات کاری استفاده شود، درحالیکه آنها هنوز اجازه دارند که به حسابهای شخصی خود دسترسی داشته باشند.

پروکسیها را میتوان در خود شبکه، بین اینترنت و شبکه داخلی، یا روی هر رایانه جداگانهای نصب کرد.

مزایا و معایب Proxy Firewall

بررسی مزایا و معایب فایروالهای پروکسی هنگام تصمیمگیری در مورد چگونگی کارکرد یا استفاده آنها بسیار مهم است.

مزایا:

از مزایای اصلی فایروالهای پروکسی میتوان به موارد زیر اشاره کرد:

- امنیت: فایروال های پروکسی ایمنترین نوع فایروال هستند زیرا از تماس مستقیم شبکه با سایر سیستمها جلوگیری میکنند. همانطور که قبلا ذکر شد، به دلیل داشتن آدرس IP خاص خود، فایروال پروکسی مانع دریافت بستههای شبکه به طور مستقیم از شبکه فرستنده میشود.

- قابلیت ورود به سیستم: فایروالهای پروکسی به جای اینکه فقط آدرس شبکه و شماره پورت را بررسی کنند، توانایی بررسی کل بسته شبکه را دارند. این ویژگی قابلیتهای گزارشگیری گستردهای را فراهم کرده که منبع ارزشمندی برای مدیران امنیتی هنگام برخورد با حوادث امنیتی به شمار میرود.

- ارزیابی تهدید: Marcus J. Ranum به خاطر ارائه ایده فایروال پروکسی به شهرت رسید. وی فایروال پروکسی را راهی آسانتر برای برنامهنویسان به منظور ارزیابی سطوح تهدید پروتکلهای برنامه و استقرار تشخیص خطا و حمله و بررسی اعتبار توصیف کرد.

- کنترل و دانهبندی: مزیت دیگر فایروالهای پروکسی این است که کنترل بیشتری نسبت به انواع دیگر فایروالها ارائه میدهند. زیرا میتوان آنها را به گونهای پیکربندی کرد که سطوح امنیتی را برای کاربران و گروهها اعمال کرده و شامل رویدادهای دسترسی برای گزارشات دقیق در مورد فعالیتهای کاربر باشد.

معایب:

معایب Proxy Firewall عبارتند از:

- استفاده چالش برانگیز: مشکل اصلی فایروالهای پروکسی این است که استفاده از آنها دشوار است. بسیاری از کاربران وقتی میبینند برنامههای مورد استفادهشان قادر به دسترسی به اینترنت نیستند آنها را غیر فعال میکنند.

- عملکرد کند: فایروالهای پروکسی میتوانند اتصالات اینترنت را کند کنند. از آنجا که آنها به عنوان یک شخص ثالث بین اینترنت و رایانه یا دستگاه در حال استفاده عمل میکنند، برای هر بسته خروجی و ورودی یک اتصال اضافی ایجاد میکنند. در نتیجه، فایروال میتواند به یک گلوگاه تبدیل شود.

- تک نقطه شکست (Single Point of Failure): به همان دلیلی که عملکرد را کاهش میدهند، فایروالهای پروکسی میتوانند به یک نقطه شکست در سیستم تبدیل شوند.

چند نمونه فایروال نرم افزاری

چند مورد از محبوبترین نرم افزارهای فایروال که سازمانها به منطور محافظت از سیستمهای خود استفاده میکنند، در اینجا ذکر شده است:

1- Comodo Firewall

از ویژگیهای مشترک این فایروال میتوان به مرورگر اینترنت مجازی، مسدود کردن تبلیغات pop-up ناخواسته و شخصیسازی سرورهای DNS اشاره نمود. با نفوذ به شبکه میتوان از Kiosk های مجازی برای مسدود کردن برخی برنامهها استفاده نمود.

در این فایروال، هر برنامهای را میتوان تنها با مرور کردن برنامهها و کلیک کردن بر روی خروجی مورد نظر، مجاز یا غیر مجاز دانست.

Comodo killswitch نیز از ویژگیهای پیشرفته این فایروال است که تمامی فرایندهای در حال انجام را نشان میدهد و باعث سهولت مسدود کردن برنامههای ناخواسته میشود.

AVS Firewall

اجرای آن بسیار ساده است. از سیستم شما در برابر nasty registry amendments، pop-up windows و تبلیغات ناخواسته محافظت مینماید. در ضمن میتوان URL را برای تبلیغات تغییر داد و یا آنها را مسدود کرد.

دارای ویژگیهای مانند Parent control است که اجازه دسترسی به برخی سایتها یا گروهها را میدهد. در ویندوزهای 7، 8، vista و XP قابل استفاده است.

Netdefender

در این قسمت میتوانیم به سادگی به تشریح منبع و مقصد IP address ، port number و پروتکلهای مجاز و غیر مجاز در سیستم بپردازیم. میتوان FTP را برای بکارگیری و محدودیت در هر شبکه مجاز دانست و یا مسدود کرد. در ضمن دارای یک port scanner است که میتواند تصویری از جریان ترافیک ایجاد کند.

Peerblock

علیرغم مسدود کردن سظوح منحصر به فرد برنامههای از پیش تعریف شده در کامپیوتر، IP address های خاص را مسدود میکند. این ویژگی را با مسدود کردن ترافیک ورودی و خروجی و با تعریف مجموعهای از IP Address های ممنوعه، به کار میگیرد.

بنابراین، کامپیوتر و یا شبکهای که از آن مجموعه IP ها استفاده میکنند، دچار ممنوعیت دسترسی به شبکه میشوند و همچنین شبکه داخلی نمیتواند ترافیک خروجی را به آن برنامههای مسدود شده، ارسال کند.

Windows Firewall

متداولترین فایروال مورد استفاده کاربران ویندوز 7 به شمار میرود. دسترسی و محدودیت ترافیک و ارتباط بین شبکهها یا ارتباط بین یک شبکه و یک دستگاه را با تجزیه و تحلیل IP Address و port number فراهم میکند. به صورت پیش فرض، تمامی ترافیکهای برون مرزی را مجاز میداند، اما فقط به آن دسته از ترافیکهای داخلی که تعریف شده هستند، اجازه ورود میدهد.

Juniper Firewall

Juniper به عنوان یک سازمان شبکهای میباشد که انواع مختلف روتر و فیلترهای فایروال را نیز طراحی میکند. در شبکههایی مانند خدمات موبایل از فایروالهای طراحی شده توسط Juniper جهت محافظت در برابر تهدیدات مختلف استفاده میکنند.

فایروالهای جونیپر از روترهای شبکه و ترافیکهای ورودی اضافه و همچنین حملات غیر قابل قبول توسط منابع خارجی که ممکن است منجر به اختلال در خدمات شبکه گردد، محافظت میکنند و رسیدگی به اینکه کدام ترافیک از کدام رابط روتر ارسال میشود را انجام میدهند.

یک فیلتر فایروال ورودی و یک فیلتر فایروال خروجی را برای هر یک از رابطهای فیزیکی ورودی و خروجی پیادهسازی میکنند. همین امر موجب میشود data packets را طبق قوانین تعریف شده در هر دو رابط ورودی و خروجی فیلتر کند.

با توجه به تنظیمات پیش فرض configuration فایروال تعیین میشود کدام packet ها پذیرفته شوند و کدام یک حذف گردند.

سه نوع فایروال بر اساس نحوه استقرار و نصب آنها وجود دارد: سخت افزار، نرم افزار و فایروال مبتنی بر ابر. در ادامه هر یک از این استراتژی ها به تفصیل بررسی میشود.

فایروالهای نرمافزاری

فایروالهای نرمافزاری مستقیماً بر روی دستگاه میزبان نصب میشود. این نوع فایروال فقط یک دستگاه (نقطه اتصال شبکه، کامپیوتر شخصی، لپتاپ، سرور و غیره) را حفاظت میکند، بنابراین مدیران باید نسخهای از نرمافزار را بر روی هر دستگاهی که میخواهند حفاظت کنند، نصب کنند.

از آنجا که مدیران یک فایروال نرمافزاری را بر روی یک دستگاه نصب میکنند، این فایروالها به ناچار مقداری از RAM و CPU سیستم را مصرف میکنند، که برای برخی موارد استفاده از آن یک مشکل است.

مزایاي فایروالهای نرمافزاری

- حفاظت عالی برای یک دستگاه.

- جداسازی نقاط پایانی شبکه از یکدیگر.

- امنیت بسیار دقیق که مدیر کنترل کاملی برنامههای مجاز دارد.

- در دسترس بودن آسان و هزینه پایین.

معایب فایروالهای نرمافزاری

- مصرف زیاد CPU، RAM و حافظه دستگاه.

- نیاز به تنظیمات مجزا برای هر دستگاه.

- مراقبت و نگهداری دشوار و زمانبر است.

- همه دستگاهها با هر نوع فایروال سازگار نیستند، بنابراین ممکن است در یک شبکه مجبور به استفاده از راهکارهای متفاوت باشد.

فایروالهای سختافزاری

فایروال سختافزاری یک دستگاه سختافزاری جداگانه است که ترافیک وارد شونده و خارج شونده از یک شبکه را فیلتر میکند. برخلاف فایروالهای نرمافزاری، این دستگاهها به طور مستقل منابع خود را دارند و از CPU یا RAM دستگاههای میزبان مصرف نمیکنند.

مزایاي فایروالهای سختافزاری

- حفاظت از چندین سیستم با یک دستگاه فایروال.

- امنیت سطح بالا که ترافیک مخرب هرگز به دستگاههای میزبان نمیرسد.

- منابع دستگاه نقاط پایانی را مصرف نمیکند.

- به راحتی از طریق یک داشبورد قابل مدیریت است.

معایب فایروالهای سختافزاری

- گرانتر از فایروالهای نرمافزاری هستند.

- تهدیدهای داخلی نقطه ضعف قابل توجهی هستند.

- تنظیم و مدیریت آنها نیاز به مهارتهای بیشتری نسبت به فایروالهای مبتنی بر نرمافزار دارد.

فایروالهای ابری

بسیاری از شرکت های ارائهدهنده خدمات اینترنتی فایروالهای مبتنی بر ابر نیز ارائه میدهند. این خدمات همچنین به عنوان “Firewall-as-Service” شناخته میشوند و به عنوان iaas یا paas اجرا میشوند.

مانند راهکارهای مبتنی بر سختافزار، فایروالهای ابری در امنیت محیطی شبمع عالی عمل میکنند، اما همچنین میتوانید این سیستمها را برای هر میزبان به صورت جداگانه تنظیم کنید.

مزایاي فایروالهای ابری

- ارائهدهنده خدمت تمامی وظایف مدیریتی (نصب، پیکربندی، آپدیت، رفع اشکال و غیره) را انجام میدهد.

- کاربران آزاد به تغییر اندازه منابع ابری برای کنترل ترافیک هستند.

- نیاز به هیچ سختافزار داخلی نیست.

- سطوح بالای دسترسی.

معایب فایروالهای ابری

- کمبود شفافیت در مورد نحوه اجرای دقیق فایروال توسط ارائهدهنده.

- مانند سایر خدمات مبتنی بر ابر، مهاجرت این فایروالها به ارائهدهنده جدید دشوار است.

- ترافیک از طریق یک شخص ثالث عبور میکند که مشکلات تأخیر و حریم خصوصی را به وجود میآورد.

- به دلیل هزینههای معاملاتی بالا (opex)، در مدت طولانی هزینهبر است.

فایروال Packet Filtering چیست؟

فایروالهای Packet Filtering به عنوان یک نقطه کنترل در لایه شبکه عمل میکنند و اطلاعات هدر هر بسته را با مجموعهای از معیارهای پیشتعیین شده مقایسه میکنند. این فایروالها اطلاعات مبتنی بر هدر زیر را بررسی میکنند:

- آدرسهای IP مقصد و منبع.

- نوع بسته.

- شماره پورت.

- پروتکلهای شبکه.

این نوع فایروالها فقط جزئیات سطح سطحی بستهها را تجزیه و تحلیل میکنند و بسته را برای بررسی محتوای آن باز نمیکنند. یک فایروال فیلترینگ بستهها هر بسته را به تنهایی و بدون در نظر گرفتن جریانهای ترافیک موجود بررسی میکند.

فایروالهای Packet Filtering برای سازمانهای کوچکی که به سطح ابتدایی امنیت در برابر تهدیدهای مشخص نیاز دارند، ایدهآل هستند.

مزایای فایروالهای Packet Filtering

- راهحل هزینهای.

- فیلترینگ و پردازش سریع بستهها.

- عالی برای اسکرین کردن ترافیک بین بخشهای داخلی.

- مصرف منابع کم.

- تأثیر کمی بر سرعت شبکه و تجربه کاربر نهایی.

معایب فایروالهای Packet Filtering

- بررسی محتوای بستهها (دادههای واقعی) انجام نمیشود.

- برای هکران با تجربه آسان برای دور زدن.

- ناتوان در فیلترینگ در لایه برنامه.

- آسیبپذیری در برابر حملات سوءاستفاده از IP چون پردازش هر بسته به صورت مجزا.

- عدم پشتیبانی از احراز هویت کاربر یا قابلیتهای ثبت ورود.

فایروالهای نسل بعدی

فایروال نسل بعدی (NGFW) یک دستگاه یا برنامه امنیتی است که وظایف چندین نوع فایروال دیگر را ترکیب میکند. چنین سیستمی ویژگیهای زیر را ارائه میدهد:

- بررسی عمیق بستهها که محتوای ترافیک را تجزیه و تحلیل میکند.

2. بررسی دست دادن TCP.

3. بازرسی بسته های سطحی.

فایروال های نسل بعدی همچنین شامل اقدامات امنیتی اضافی شبکه هستند، مانند:

- سیستمهای تشخیص نفوذ (IDS) و سیستمهای پیشرفته محافظت (IPS).

2. اسکن و فیلترینگ بدافزارها.

3. هوش تهدید پیشرفته (مطابقت الگوها، تشخیص مبتنی بر پروتکل، تشخیص بدافزارها مبتنی بر شهرت، تشخیص مبتنی بر ناهنجاری و غیره).

4. برنامههای آنتیویروس.

5. ترجمه نشانی شبکه (NAT).

6. ویژگیهای کیفیت خدمات (qos).

7. بازرسی امنیتی تونل SSH.

فایروالهای NGFW در صنایعی که تنظیمات سختگیرانهای دارند، مانند بهداشت یا مالی، یک انتخاب معمول هستند. شرکتهایی که باید به استانداردهای HIPAA و PCI پایبند باشند، اغلب از این نوع فایروالها استفاده میکنند.

مزایای فایروالهای نسل بعدی

- ترکیب ویژگیهای فایروال سنتی با قابلیتهای پیشرفته امنیتی.

2. بررسی ترافیک شبکه از لایه پیوند داده تا لایه برنامه (لایههای 2 تا 7 در مدل OSI).

3. قابلیتهای ثبت کامل و جامع.

معایب فایروالهای نسل بعدی

- گرانتر از فایروالهای دیگر.

2. یک نقطه شکست بزرگ.

3. زمان استقرار آهسته.

4. برای راه اندازی و اجرا به تخصص بالایی نیاز دارید.

5. مانع عملکرد شبکه.

میکروتیک حاوی بخش فایروال قدرتمندی است که با تنظیمات صحیح و درست میتوانید از آن به عنوان دیوارهآتش در شبکه خود استفاده کنید. بحث و موضوع پیکربندی فایروال میکروتیک وسیع است و تسلط کامل بر آن نیازمند زمان و مطالعه بسیاری میباشد. اما وقتی که شما نیز زمان کافی برای این امر ندارید، همراه ما باشید. چرا که ما ضمن این مطلب، تنظیمات ابتدایی فایروال میکروتیک را برای شما آماده نمودهایم. با انجام این تنظیمات، شبکهی شما به میزان بسیاری ایمن خواهد شد.

فایروال نسل آینده (NGFW) چیست و چه ویژگیهایی دارد؟

فایروالهای نسل آینده (NGFW) نسل سوم و دارای آخرین استانداردهای جاری در تکنولوژی فایروال هستند. بعد از بهرهگیری از مدیریت تهدید یکپارچه (UTM) و فایروالهای مبتنی بر اپلیکیشن وب (WAF) در دهه 2000، ابداع NGFW ها پیشرفت بزرگی به شمار میآید.

اینگونه فایروالهای پیشرفته، حیطه خدمات فایروال سنتی را پوشش میدهند اما در ارائه سیستمهای پیشگیری از نفوذ (IPS)، بازرسی عمیق بستههای داده (DPI) و حفاظت کنترل تهدید پیشرفته را در هر هفت لایه شبکه دارا میباشند.

فایروال نسل آینده (NGFW)

ویژگیهای NGFW چیست؟

سازمانها بیشترین منابع و ابزارهای بهروز را برای مدیریت زیرساخت امنیتی خود انتظار دارند، که شامل قابلیتهای NGFW میشود. وقتی فایروالهای NGFW را مد نظر قرار میدهید، به استانداردها و ویژگیهای پیشرفته زیر توجه کنید:

· آگاهی از ماهیت و اپلیکیشن

یک تفاوت مهم بین فایروالهای سنتی و NGFW ها، توانایی NGFW ها در ارائه حفاظت در سطح ماهیت کاربر و اپلیکیشن است.

درحالیکه فایروالهای سنتی متکی به درگاههای استاندارد مربوط به هر اپلیکیشن بودند، NGFW ها میتوانند اپلیکیشنها را صرف نظر از درگاهها یا پروتکل، شناسایی کرده، مجاز شمرده یا مسدود و محدود کنند.

توانایی NGFW ها در شناسایی ماهیت باعث تقویت توانایی کنترل آنها میشود و به مجریان امکان میدهد قوانین فایروال را به شکلی متمرکزتر در رابطه با گروهها و کاربران خاص به کار گیرند.

· مدیریت متمرکز و پایش لحظهای

برای مدیریت متمرکز مواضع دفاعی شبکه، مجریان به داشبورد قابل دسترس و امکاناتی همچون شخصیسازی نیاز دارند تا به مشاهده و مدیریت ترافیک در سیستمهای امنیتی مثل NGFWها بپردازند.

بیشتر NGFW ها دارای تحلیل لاگ، مدیریت سیاست و یک داشبورد مدیریت هستند که امکان پیگیری وضعیت امنیت، تحلیل الگوهای ترافیک و تحلیل پالیسیهای تعریف شده بر روی تجهیزات فایروال برای استفاده در سیستمهای جامع مدیریت تهدیدات را فراهم می آورد.

· بازرسی Stateful و دینامیک

بازرسی Stateful که با عنوان فیلترینگ بسته دینامیک نیز شناخته میشود، در فایروالهای سنتی برای بررسی ترافیک حداکثر تا لایه 4 مورد استفاده قرار میگرفت اما در NGFW ها برای پیگیری در لایههای 2 الی 7 ساخته شدهاند.

این پیشرفت به NGFW ها امکان میدهد همان وظایف بازرسی حالتمند یک فایروال سنتی را انجام دهند و بین بستههای ایمن و غیر ایمن تمایز قائل شوند.

این فرایند با بازرسی عمیق بستههای داده (DPI) در بررسی ترافیک، گام را از بازرسی حالتمند فراتر مینهد. DPI هدفمندتر از بازرسی حالتمند که فقط هدر بسته را بررسی میکند عمل مینماید.

DPI بخش داده و هدر بستههای ارسالی را بازرسی میکند ولی به صورت هوشمند با بررسی عمیق بستههای داده و مطابقت محتوی آنها با بانک اطلاعاتی خود اقدام به مجاز شمردن یا مسدود و محدود نمودن ترافیک یا بستههای مخرب مینماید.

· سرویس جلوگیری از نفوذ (IPS)

سرویس جلوگیری از نفوذ (IPS) زمانی در کنار فایروالها قرار گرفته و نقش مدافع را در برابر تهدیدات جدید خارج از شبکه بر عهده میگرفتند.

درحالیکه فایروالهای سنتی جریانهای ترافیک را بر اساس اطلاعات شبکه مدیریت میکردند، ابزارهای IPS مسئولیت بازرسی، هشدار و حتی از بین بردن فعالانه بدافزارها و مهاجمان از شبکه را بر عهده داشتند.

یکی از با ارزشترین پیشرفت محصولات امنیت سایبری، ادغام تکنولوژی IPS در محصولات NGFW بوده است. درحالیکه تمایز بین این دو پیوسته کمتر میشود، چالش پیش روی خریداران این است که آیا تکنولوژی IPS ادغام شده در NGFW برای کنار گذاشتن محصول IPS منفرد، کفایت میکند یا خیر؟ مسلما این ادغام میتواند مانع از حمله جستجوی فراگیر dos و آسیبپذیریهای شناخته شده آن شود.

· سندباکسینگ شبکه

بسته به مجموعه NGFW شما، ممکن است دارای دسترسی به سندباکس شبکه باشید یا از گزینه افزودن آن به صورت اشتراکی برخوردار باشید.

سندباکسینگ شبکه یکی از روشهای محافظت پیشرفته بدافزاری است زیرا به دست اندرکاران تکنولوژی اطلاعات، این فرصت را میدهد که یک برنامه بدخواه احتمالی را به محیط ایمن و منزوی مبتنی بر ابر بفرستند و در آنجا مجریان میتوانند بدافزار را قبل از استفاده در شبکه تست نمایند.

· ترافیک ایمن

HTTPS یک استاندارد جاری برای ارتباط شبکهای در اینترنت است که از پروتکل SSL/TLS برای رمزگذاری اینگونه ارتباطات استفاده میکند.

NGFW ها به عنوان پیشگام بازرسی ترافیک شبکه، هم اکنون در حال رمزگشایی ارتباطات SSL و TLS هستند تا بتوانند تمامی کدهای مخربی که از این درگاه امکان نفوذ پیدا میکنند را شناسایی و خنثی نمایند.

برای تامین امنیت ترافیک رمزگذاری شده، NGFW ها همه رمزگشاییهای SSL ورودی و خروجی را پشتیبانی میکنند. این نظارت، اطمینان میدهد که زیرساخت دارای توانایی شناسایی و جلوگیری از تهدیداتی باشد که ریشه در جریانهای رمزگذاری شده شبکه دارند.

· اطلاعات مربوط به تهدید و لیستهای دینامیک

تهدیدات جدید به صورت روزانه به وجود میآیند و این انتظار که مدیران همیشه مطلع و آنلاین باشند، نتیجهای جز فاجعه در پی ندارد.

NGFW ها میتوانند از بروزرسانیهای شبکهای جهانی در مورد آخرین منابع حمله و تهدید استفاده کنند تا تهدیدات را مسدود کرده و تغییر سیاستها را به صورت Real Time اجرا نمایند. نشانگرهای اختلال به صورت جهانی به اشتراک گذاشته میشوند و NGFW ها شما را از ترافیک بدخواهانه مطلع میکنند تا بدون تماس نیمه شب، مانع تهدیدات گردند.

با تهدیدات شناسایی شده داخلی نیز میتوان با استفاده از لیستهای دینامیک مقابله کرد. NGFW ها، «شکار تهدید» را خودکارتر نموده و احتمال خطای انسانی در رابطه با اطلاعات تهدید و لیستهای دینامیک موجود در جعبه ابزار شما را کاهش میدهند.

· قابلیت ادغام

سازمانهای کوچک و بزرگ به افزایش خدمات طرف سوم ادامه میدهند. این خدمات باعث ارتقای فرایندها از جمله اپلیکیشنها و API های بیشمار میشود که بسیار محبوب هستند. با توجه به این که مدیران IT به دنبال بهرهگیری از محصولات جدید در زیرساختهای سازمان خود هستند، قابلیت محصولات در ادغام اپلیکیشنهای طرف واسط بسیار ضروری است.

ادغام آسان به معنای استرس کمتر برای پرسنل و کاربران است. نمونههایی از ادغام استانداردها، شامل نرم افزار SIEM ، 2FA ، Active Directory و ابزارهای گزارشدهی است. رابطهای برنامهریزی اپلیکیشن (API)، در جایی که چند اپلیکیشن مورد استفاده هستند، نقش مهمی در هماهنگسازی و تامین ایفا میکنند.

روشهای استقرار NGFW

با توجه به این که سازمانها در مراحل مختلفی از توسعه ابر هستند، ضروری است که توجه داشته باشیم کدام روش استقرار NGFW برای یک سازمان، مناسبتر از همه خواهد بود:

| روش | نمونه |

| ابر عمومی | استفاده از AWS، مایکروسافت آزور یا ابر گوگل |

| ابر خصوصی | استفاده از HPE، vmware، Cisco یا netapp |

| در محوطه (مرز) | NGFWها استقرار یافته در مرز شبکه |

| در محوطه (داخلی) | NGFWها استقرار یافته در مرزهای بخش داخلی |

ملاحظات استقرار

درحالیکه NGFW ها برای امنیت سایبری بسیار مهم هستند، اما به تنهایی نمیتوانند در همه موارد جوابگو باشند. سازمانها اغلب استقرار یک NGFW را در زمان جایگزینی فایروال، IDS، یا حتی برای افزودن کنترل و قابلیت رویت بیشتر مد نظر قرار میدهند.

NGFW ها همانند اجرای ZTNA، باید به لحاظ استراتژیک براساس موقعیت امنیتی سازمان و در راستای مهمترین داراییهای آن قرار داده شوند. با داشتن قابلیت رویت در رابطه با نحوه تعامل ترافیک شبکه با منابع حساس، NGFW ها تنها برای محیط شبکه نیستند. قرار دادن NGFW ها در مرزهای بخش داخلی، اکنون رایج شده است و روشی محبوب برای اجرای امنیت است.

بسته به کمپانی سازنده NGFW، محیط سازمان و نیازهای امنیتی، نصب یک NGFW میتواند به سادگی چند کلیک باشد. زمانی که NGFW برای یک بخش از شبکه سازمان فعال شد، مدیریت امنیت خاص ترافیک آن بخش لذتبخش خواهد بود.

مدیریت یک یا چند NGFW با چیدمانهای مختلف از یک داشبورد واحد تا حد زیادی تکلیف سیاستهای ترافیک بین شبکهای را آسان مینماید

مقایسه فایروال های نسل بعدی با فایروال های سنتی و UTM ها

نقض امنیتی در برخی از بزرگترین و به ظاهر امنترین محیطهای شبکه این سوال را مطرح میکند که آیا مکانیسمهای حفاظتی موجود، برای جلوگیری از دسترسی غیرمجاز به داراییهای حیاتی کافی هستند؟ فایروال های نسل بعدی

شاید برخی تصور کنند که فایروالهای سنتی، نرمافزارهای آنتی ویروس و سیستمهای پیشگیری از نفوذ (IPS)، کاربرد خود را از دست دادهاند. اما این فناوریهای امنیتی هنوز هم مورد نیاز بوده و استفاده میشوند. هر چند نیاز به محصولات جامعتر، مؤثرتر و بهویژه یکپارچهتر برای همگام شدن با حملاتی که زیرساختهای شبکه امروزی را تهدید میکنند، محسوس است.

NGFWها پلتفرمهای امنیتی شبکه یکپارچهای هستند که شامل:

- فایروالهای بازرسی بستههای عمیق درون خطی

- IPS

- بازرسی و کنترل برنامه

- بازرسی SSL/SSH

- فیلتر وب سایت

- کیفیت خدمات (qos)/ مدیریت پهنای باند

برای محافظت از شبکهها در برابر جدیدترین نفوذ و حملات شبکه پیچیده، میباشند.

فایروال های نسل بعدی در مقابل فایروال های سنتی

برخلاف NGFW ها که برای خنثی کردن تعداد فزاینده حملات برنامه، در لایههای 4 تا 7 پشته شبکه OSI قرار دارند، فایروالهای سنتی فیلتر کننده بسته، فقط در لایه 3 (شبکه) و لایه 4 (انتقال) محافظت میکنند.

آنها شامل معیارهایی برای مجاز یا رد کردن بستهها با تشخیص آدرس IP مبدا بستههای ورودی، آدرسهای IP مقصد، نوع پروتکلهای اینترنتی بستهها (مثلا بستههای IP معمولی حامل داده و همچنین پروتکلهای Local-Link Network Discovery) و ویژگیهای مسیریابی هستند.

اگرچه فایروالها معمولاً بین اینترنت عمومی و یک شبکه داخلی در داخل یک DMZ مستقر میشوند، مهاجمان راههایی برای دور زدن این کنترلها و ایجاد خسارت قابل توجه قبل از شناسایی، پیدا کردهاند.

فایروالهای سنتی محدوده محدودی دارند، بنابراین استفاده از سایر کنترلهای امنیتی برای محافظت از شبکههای سازمانی، از جمله سیستمهای جلوگیری از نفوذ، فایروالهای برنامههای کاربردی وب (WAF)، استانداردهای کدگذاری امن بر اساس 10 آسیبپذیری برتر اپلیکیشنهای مبتنی بر وب، رمزگذاری قوی در لایه وب (امنیت لایه انتقال/SSL)، و پیشگیری از ویروس و بدافزار نیز ضروری هستند.

استقرار، مدیریت و نظارت بر این تعداد از محصولات امنیتی شبکه برای کاهش بردارهای حملات ناهمگن چندگانه، چالش برانگیز است. علاوه بر این، تعاملات پیشبینی نشده بین محصولات امنیتی میتواند عملکرد برخی از محصولات را به قیمت استفاده از منابع باند پایه، زمان پاسخگویی، نظارت و نیازهای نگهداری، به خطر بیاندازد.

NGFWها میتوانند بسیاری از این مسائل را با ارائه یک محصول از یک فروشنده با فرآیند مدیریت مشترک که شامل چندین سرویس امنیتی است، برطرف کنند. در بیشتر موارد، این رویکرد برای امنیت شبکه، مقرونبهصرفهتر و عملیتر است.

NGFW ها UTM نیستند

سیستمهای مدیریت تهدید یکپارچه (UTM) پلتفرمهای امنیتی شبکه یکپارچهای هستند که به دنبال ارائه سادگی، نصب و استفاده ساده و همچنین توانایی بروزرسانی همزمان کلیه عملکردهای امنیتی هستند.

این سیستمها، مانند NGFWها، به وضوح یک مزیت عمده نسبت به انواع فنآوریهای امنیتی شبکه دارند، زیرا نیازی به داشتن محصولات امنیتی متفاوت نبوده و همه آنها با هم کار میکنند.

UTMها عمدتا به SMBها سرویس میدهند نه سازمانهای بزرگ. از طرف دیگر، مزیت فایروالهای نسل بعدی اینست که عموماً گستردهتر بوده و برای ایمن کردن شبکههای کسبوکارها از SMB تا شرکتهای بزرگ کار میکنند.

برخلاف UTMها، NGFWها ممکن است اطلاعات تهدید، درجهای از امنیت موبایل و جلوگیری از از دست دادن دادهها را ادغام کرده و از یک معماری باز استفاده کنند که به مشتریان اجازه میدهد از کارهای سیستمیک برای تنظیم کنترل برنامهها و حتی برخی از تعاریف قوانین فایروال استفاده کنند.

با این وجود معمولا فروشندگان تجهیزات امنیتی تعاریف مختلفی از UTM و NGFW دارند، به همین دلیل درک تفاوت بین فایروالهای نسل بعدی با UTMها مهم است.

راهنمای عملکرد بهینه NGFW

محصولات بهینه NGFW باید جامع، انعطافپذیر و در دسترس باشند. اگرچه ممکن است این امر دست نیافتنی به نظر برسد اما دستیابی به این سه ویژگی بطور همزمان برای فروشندگان NGFW قابل انجام است.

اول، NGFWها میتوانند شامل IPS، پیشگیری از ویروس و بدافزار، کنترل برنامه، بازرسی بسته عمیق و Stateful فایروالها، رمزگذاری، فشردهسازی، qos و سایر قابلیتها باشند.

دوم، NGFWها باید انعطافپذیر و مقیاسپذیر باشند، به طوریکه ویژگیها بتوانند بر اساس نیاز، ماژولار و فعال شوند.

سوم، NGFWها باید یک رابط کاربری جامع ارائه دهند که دسترسی مشخصی به ویژگیهای محصول را چه از طریق یک رابط خط فرمان معمولی یا یک داشبورد رابط کاربری گرافیکی، با دسترسی مستند به فعالسازی ویژگیها، تعاریف مجموعه قوانین، تجزیه و تحلیل پیکربندی، ارزیابی آسیبپذیریها، گزارش فعالیتها و هشدارها را فراهم کند.

NGFWهای امروزی متشکل از مجموعهای از محصولات امنیت شبکهاند که مدعی ارائه این سه ویژگی هستند. اگرچه سرویسهای NGFW با ویژگیهایی از جمله پیشگیری از از دست دادن داده، کنترل برنامهها و شناسایی تهدید معرفی میشوند، اما یک نگاه دقیق، تفاوتهایی را بین محصولات NGFW نشان میدهد.

برخی از NGFWها میتوانند مدارهای امنیتی لایه انتقال/SSL را خاتمه داده و فیلترینگ URL را نیز انجام دهند. آنها همچنین از شبکههای گسترده نرمافزاری تعریف شده پشتیبانی میکنند.

برخی از NGFWها امنیت دستگاه موبایل را ارائه میدهند، ولی اینها محصولات جامع مدیریت دستگاه موبایل (MDM) نیستند. این NGFWها میتوانند دستگاههای تلفن همراه و سیستمعاملها را شناسایی کرده و سیاستهایی را بر اساس برنامهها، کاربران و محتوا ارائه دهند.

حتی میتوانند یک تونل VPN برای جلوگیری از بدافزار گسترش دهند، اما آنها همه مدیریت دستگاهی که توسط محصولات MDM ارائه میشود را انجام نمیدهند. مشتریان باید ویژگیهای تک تک محصولات NGFW را به دقت بررسی کنند تا بتوانند بهترین انتخاب را داشته باشند.

به عنوان مثال، همه NGFWها احراز هویت دو مرحلهای یا امنیت دستگاه موبایل را ارائه نمیدهند، هرچند همه مشتریان به این ویژگی نیاز ندارد. NGFWهایی وجود دارند که از چنین ویژگیهایی پشتیبانی میکنند، برخی از آنها ممکن است به ماژولها یا افزونههایی برای راهاندازی این امکانات نیاز داشته باشند.

NGFW ها به چه صورت ارائه میشوند؟

اکثر NGFWها مبتنی بر سخت افزار هستند، اما برخی هم به صورت محصولات نرم افزاری در دسترسند که شرکتها میتوانند روی سرورهای خود نصب کنند یا از طریق ابر به عنوان saas ارائه میشوند. اکثر آنها ماژولار بوده و به سازمان این امکان را میدهند ویژگیهای متناسب با نیازها و خطرات خاص خود را خریداری و فعال کنند.

با این حال، سؤالاتی مطرح میشود از جمله اینکه آیا این محصولات ابری همان حفاظتی که دستگاههای داخلی معمولی دارند را ارائه میدهند؟ یا در برابر تهدیدات خاصی که با نحوه استفاده شرکتها از منابع ابری مرتبط است، محافظت میکنند؟

برای درک بیشتر این موضوع، سازمانها باید تفاوتهای بین فایروال های نسل بعدی و فایروال های سنتی را بررسی کنند. سازمانها باید بر اساس اینکه آیا محصول برای حفظ سرعت رشد پیشبینی شده سازمان کافی است یا خیر، درباره خرید NGFW تصمیمگیری کنند.

آینده NGFW ها

انتظار میرود بازار جهانی NGFW تا سال 2023 به 4.69 میلیارد دلار افزایش یابد. بزرگترین بازار محصولات امنیتی فناوری اطلاعات، هنوز حدود 8 درصد در سال رشد میکند.

در صحبت با فروشندگان برتر NGFW، ویژگیهای در دست توسعهای وجود دارد که کاربرد بخش فناوری اطلاعات را آسانتر و در عین حال امنیت شبکه را بیشتر تقویت می کند. همچنین این شرکتها مصمم به توسعه محصولات NGFW هستند زیرا نیازمندیهای امنیت شبکه سازمانها را در هر مقیاسی برآورده میکنند.

فروشندگان NGFW همچنین زمان و هزینه قابل توجهی را صرف تحقیق و توسعه میکنند تا با حملات پیچیده امروزی همگام شده و الزامات جامع، انعطافپذیری و دسترسی آسان که در بالا ذکر شد را برآورده کنند.

یکی از اصلیترین ویژگیهایی که شرکتهای بزرگ NGFW ارائه میدهند، شناسایی تهدید است که جاری، باز، پیوسته، تطبیقی و خودکار است.

on همه چیز در موردفایروال